#عمر_السويفي كورس محاسبة, كورس محاسبة مالية كامل, كورس محاسبة الكترونية كامل, كورس محاسبة التكاليف, كورس محاسبة تكاليف, كورس محاسبة الامين, كورس محاسبة بالانجليزي, كورس محاسبة مقاولات كامل, كورس محاسبة للمبتدئين, كورس محاسبة متوسطة, كورس محاسبة لغير المحاسبين, كورس افهم محاسبه كامل ومرتب, نصائح محاسبية, كورس محاسبة اكسل, كورس محاسبة من الصفر, كورس محاسبة مطاعم, كورس محاسبة مالية متقدمة, كورس محاسبة مالية الجامعة الامريكية, كورس محاسبة متقدمة, كورس محاسبة مالية عملي, كورس محاسبة مستشفيات, كورس محاسبة مالية بالانجليزي, محاسبة انكليزي مرحلة ثانية كورس اول, محاسبة انكليزي مرحلة ثانية كورس ثاني, افضل كورس محاسبة مالية, محاسبة حكومية مرحلة ثانية كورس اول, محاسبة تكاليف مرحلة ثالثة ادارة اعمال كورس اول, كورس أفهم محاسبة - مبادئ المحاسبة 1, محاسبة متوسطة مرحلة ثانية كورس ثاني, محاسبة متوسطه كورس اول, كورس محاسبه للشغل, كورسات محاسبة للخريجين, كورس المحاسبة لغير المحاسبين, كورس محاسبه اون لاين, كورسات محاسبة اون لاين مجانا, كورس محاسبة اون لاين, كورس محاسبة كامل, كورس محاسبة تكاليف كامل, كورس افهم محاسبة كامل, كورس محاسبة مالية كامل pdf, كورس محاسبة قانونية, كورس محاسبة فنادق, كورس في المحاسبة المالية, كورس في المحاسبة, كورسات في المحاسبة, كورس محاسبة على الاكسيل, كورس محاسبة عملاء, كورس محاسبة عملي, كورس محاسبه عامه, كورس محاسبة التكاليف عصام الصياد, كورس محاسبة تكاليف عملي, كورسات عن المحاسبة, كورس محاسبة ضرائب, كورس محاسبة ضريبية, كورس افهم محاسبة صح, كورس محاسبة شركات, كورس محاسبة شامل, كورس محاسبة شركات اشخاص, كورس محاسبة شركات المقاولات, كورسات محاسبه شركات, كورس ساب محاسبة, حسن سرمد محاسبة متوسطة كورس ثاني, محاسبة تكاليف مرحلة رابعة كورس ثاني, محاسبه حكوميه كورس اول, محاسبه حكوميه كورس ثاني, محاسبه حكوميه كورس اول مرحله ثانيه, محاسبة حكومية كورس اول, محاسبة حكومية مرحلة ثانية كورس ثاني, محاسبه كورس ثاني, محاسبة متوسطة مرحلة ثانية كورس اول, محاسبة مالية مرحلة اولى كورس ثاني, محاسبة متوسطة كورس ثاني, كورس محاسبة تكاليف مجانا, كورس محاسبة تكاليف اون لاين, كورسات محاسبة تكاليف, كورس تعليم محاسبة, كورس تأسيس محاسبة, محاسبه تكاليف كورس ثاني, كورس محاسبة بالاكسل, كورس محاسبة باللغة الانجليزية, كورسات محاسبه باللغه الانجليزيه, كورس المحاسبة بالاكسل, كورس برمجة محاسبة, كورس المحاسبة المالية بالاكسل, كورس محاسبة المقاولات, كورس محاسبة الضرائب, كورس محاسبة البنوك, كورس محاسبة انجليزي, كورس محاسبة الشركات, كورس محاسبة المطاعم, كورس محاسبة ادارية, كورس محاسبة انجلش, افضل كورس محاسبة, كورس افهم محاسبة

المحاضرة الثانية من كورس المحاسبة الاون لاين

كورس محاسبة كورسات#عمر_السويفي كورس محاسبة, كورس محاسبة مالية كامل, كورس محاسبة الكترونية كامل, كورس محاسبة التكاليف, كورس محاسبة تكاليف, كورس محاسبة الامين, كورس محاسبة بالانجليزي, كورس محاسبة مقاولات كامل, كورس محاسبة للمبتدئين, كورس محاسبة متوسطة, كورس محاسبة لغير المحاسبين, كورس افهم محاسبه كامل ومرتب, نصائح محاسبية, كورس محاسبة اكسل, كورس محاسبة من الصفر, كورس محاسبة مطاعم, كورس محاسبة مالية متقدمة, كورس محاسبة مالية الجامعة الامريكية, كورس محاسبة متقدمة, كورس محاسبة مالية عملي, كورس محاسبة مستشفيات, كورس محاسبة مالية بالانجليزي, محاسبة انكليزي مرحلة ثانية كورس اول, محاسبة انكليزي مرحلة ثانية كورس ثاني, افضل كورس محاسبة مالية, محاسبة حكومية مرحلة ثانية كورس اول, محاسبة تكاليف مرحلة ثالثة ادارة اعمال كورس اول, كورس أفهم محاسبة - مبادئ المحاسبة 1, محاسبة متوسطة مرحلة ثانية كورس ثاني, محاسبة متوسطه كورس اول, كورس محاسبه للشغل, كورسات محاسبة للخريجين, كورس المحاسبة لغير المحاسبين, كورس محاسبه اون لاين, كورسات محاسبة اون لاين مجانا, كورس محاسبة اون لاين, كورس محاسبة كامل, كورس محاسبة تكاليف كامل, كورس افهم محاسبة كامل, كورس محاسبة مالية كامل pdf, كورس محاسبة قانونية, كورس محاسبة فنادق, كورس في المحاسبة المالية, كورس في المحاسبة, كورسات في المحاسبة, كورس محاسبة على الاكسيل, كورس محاسبة عملاء, كورس محاسبة عملي, كورس محاسبه عامه, كورس محاسبة التكاليف عصام الصياد, كورس محاسبة تكاليف عملي, كورسات عن المحاسبة, كورس محاسبة ضرائب, كورس محاسبة ضريبية, كورس افهم محاسبة صح, كورس محاسبة شركات, كورس محاسبة شامل, كورس محاسبة شركات اشخاص, كورس محاسبة شركات المقاولات, كورسات محاسبه شركات, كورس ساب محاسبة, حسن سرمد محاسبة متوسطة كورس ثاني, محاسبة تكاليف مرحلة رابعة كورس ثاني, محاسبه حكوميه كورس اول, محاسبه حكوميه كورس ثاني, محاسبه حكوميه كورس اول مرحله ثانيه, محاسبة حكومية كورس اول, محاسبة حكومية مرحلة ثانية كورس ثاني, محاسبه كورس ثاني, محاسبة متوسطة مرحلة ثانية كورس اول, محاسبة مالية مرحلة اولى كورس ثاني, محاسبة متوسطة كورس ثاني, كورس محاسبة تكاليف مجانا, كورس محاسبة تكاليف اون لاين, كورسات محاسبة تكاليف, كورس تعليم محاسبة, كورس تأسيس محاسبة, محاسبه تكاليف كورس ثاني, كورس محاسبة بالاكسل, كورس محاسبة باللغة الانجليزية, كورسات محاسبه باللغه الانجليزيه, كورس المحاسبة بالاكسل, كورس برمجة محاسبة, كورس المحاسبة المالية بالاكسل, كورس محاسبة المقاولات, كورس محاسبة الضرائب, كورس محاسبة البنوك, كورس محاسبة انجليزي, كورس محاسبة الشركات, كورس محاسبة المطاعم, كورس محاسبة ادارية, كورس محاسبة انجلش, افضل كورس محاسبة, كورس افهم محاسبة

ما هو هجوم التخمين أو Brute Force ؟

امن المعلومات مقالات واخبار

ما هو هجوم التخمين أو Brute Force ؟

الترجمة الحرفية لمصطلح Brute Force Attack تعني الهجوم الغاشم, لكن يسمى عربيا هدا الهجوم بهجوم التخمين و يستعمل هدا الهجوم ضد كل الأهدداف المحمية بكلمات المرور مثل ملفات Win RAR أو Win ZIP أو الميكروسوفت وورد و كدلك حسابات المواقع و المنتديات و الايميلات, حيت يقوم البرنامج المستخدم لهدا الهجوم بتوليد عدد ضخم من كلمات المرور و تجربتها الى حين الوصول الى الكلمة الصحيحة و يتم توليد كلمات المرور بطريقتين : توليد كلمات المرور بالتتابع : و يبدأ البرنامج بوضع كل الاحتمالات الممكنة واحدة ثم الأخرى متلا لنفترض أن الحد الأدنى لعدد أحرف كلمة المرور هو 6 فالبرنامج هنا متلا سوف يبدأ ب الكلمة 000000 تم 000001 على النحو التالي :

000000

000001

000002

000003

..............

000000A

000000B

.....................

و هكدا الى أن يمر على جميع كلمات المرور الممكنة. توليد كلمات المرور عبر قائمة الكلمات : و يسميها الهاكرز و خبراء الحماية الغرب ب قاموس كلمات المرور حيت يتم صنع ملف نصي يحتوي على عدد جد كبير من كلمات المرور المحتملة و غالبا ما يضم كل كلمات قواميس اللغات المشتقة من اللاتينية لأنها هل المستعملة في كلمات المرور.

ما مدى فاعلية هدا النوع من الهجوم ؟

لقد ازدادت قوة هجوم التخمين بازدياد قوة الأجهز حيت سار بامكان الجهاز القيام بعمل أكبر في وقت أقل و أيضا تطور الهاكرز جعلهم يستعملون البوتنت أيضا في هدا الهجوم, و بالرغم من أن المبرمجين المعاصرين صاروا على دراية بخطورة هجوم التخمين و طوروا أساليبهم للحماية منه فمتلا بعض المواقع الشهيرة لا يمكنك الأستمرار في محاولة الدخول ب 3 كلمات خاطئة و عليك الانتضار 10 دقائق أو ادخال الكابتشا و بدلك قد يستغرق الهجوم سنوات.

هل يستعمل هدا الهجوم فقط لكسر كلمات المرور ؟

طور هدا الهجوم من أجل كسر كلمات المرور لكن و بعد التصدي له من طرف المبرمجين أصبح بعض الهاكر يقتنعون بغلق الحساب أد لم يكن ممكنا فتحه فالمحاولات الكتيرة للدخول الى حسابك على الفيسبوك متلا سوف يتم تجميد الحساب لمدة معينة و عند محاولتك الدخول فلن يفرق نضام حماية الفيسبوك بينك و بين المهاجم فيقفل حسابك في و جهك . كما يمكن استعمال هدا النوع من الهجوم لحجب الخدمة عن سيرفر فمحاولات الدخول المتكررة و المتزامتة قد تؤدي الى تصرف السيرفر بشكل غير طبيعي.طور هدا الهجوم من أجل كسر كلمات المرور لكن و بعد التصدي له من طرف المبرمجين أصبح بعض الهاكر يقتنعون بغلق الحساب أد لم يكن ممكنا فتحه فالمحاولات الكتيرة للدخول الى حسابك على الفيسبوك متلا سوف يتم تجميد الحساب لمدة معينة و عند محاولتك الدخول فلن يفرق نضام حماية الفيسبوك بينك و بين المهاجم فيقفل حسابك في و جهك . كما يمكن استعمال هدا النوع من الهجوم لحجب الخدمة عن سيرفر فمحاولات الدخول المتكررة و المتزامتة قد تؤدي الى تصرف السيرفر بشكل غير طبيعي.

ما الطريقة الفضلى للحماية من هدا الهجوم ؟

كما معروف مند زمن فأن كلمات المرور المعقدة و الطويلة تفي بالغرض.وانصحك بدمج الحروف والارقام في كلمة المرور الخاصة بحسابك

كورس كامل عن اختراق المواقع " اللغة العربية"

اختراق المواقع كورساتالسلام عليكم ورحمع الله وبركاته معكم الجنرال في موضوع جديد وشيق وهو كورس كاملا عن اختراق المواقع بلغة العربية والشرح مفصل والكورس مجانا لكل متابعينا

معلومات الدرس

- الكورس : دورة تعليم الأختراق الأخلاقي من الصفر | Hacking

- ترتيب الدرس : 10

- مدة الدرس : 8:7

- المشاهدات : 1721

- للدخول الي الكورس : من هنا

ما هو هجوم التخمين أو Brute Force ؟

ما هو هجوم التخمين أو Brute Force ؟

الترجمة الحرفية لمصطلح Brute Force Attack تعني الهجوم الغاشم, لكن يسمى عربيا هدا الهجوم بهجوم التخمين و يستعمل هدا الهجوم ضد كل الأهدداف المحمية بكلمات المرور مثل ملفات Win RAR أو Win ZIP أو الميكروسوفت وورد و كدلك حسابات المواقع و المنتديات و الايميلات, حيت يقوم البرنامج المستخدم لهدا الهجوم بتوليد عدد ضخم من كلمات المرور و تجربتها الى حين الوصول الى الكلمة الصحيحة و يتم توليد كلمات المرور بطريقتين : توليد كلمات المرور بالتتابع : و يبدأ البرنامج بوضع كل الاحتمالات الممكنة واحدة ثم الأخرى متلا لنفترض أن الحد الأدنى لعدد أحرف كلمة المرور هو 6 فالبرنامج هنا متلا سوف يبدأ ب الكلمة 000000 تم 000001 على النحو التالي :

000000

000001

000002

000003

..............

000000A

000000B

.....................

و هكدا الى أن يمر على جميع كلمات المرور الممكنة. توليد كلمات المرور عبر قائمة الكلمات : و يسميها الهاكرز و خبراء الحماية الغرب ب قاموس كلمات المرور حيت يتم صنع ملف نصي يحتوي على عدد جد كبير من كلمات المرور المحتملة و غالبا ما يضم كل كلمات قواميس اللغات المشتقة من اللاتينية لأنها هل المستعملة في كلمات المرور.

ما مدى فاعلية هدا النوع من الهجوم ؟

لقد ازدادت قوة هجوم التخمين بازدياد قوة الأجهز حيت سار بامكان الجهاز القيام بعمل أكبر في وقت أقل و أيضا تطور الهاكرز جعلهم يستعملون البوتنت أيضا في هدا الهجوم, و بالرغم من أن المبرمجين المعاصرين صاروا على دراية بخطورة هجوم التخمين و طوروا أساليبهم للحماية منه فمتلا بعض المواقع الشهيرة لا يمكنك الأستمرار في محاولة الدخول ب 3 كلمات خاطئة و عليك الانتضار 10 دقائق أو ادخال الكابتشا و بدلك قد يستغرق الهجوم سنوات.

هل يستعمل هدا الهجوم فقط لكسر كلمات المرور ؟

طور هدا الهجوم من أجل كسر كلمات المرور لكن و بعد التصدي له من طرف المبرمجين أصبح بعض الهاكر يقتنعون بغلق الحساب أد لم يكن ممكنا فتحه فالمحاولات الكتيرة للدخول الى حسابك على الفيسبوك متلا سوف يتم تجميد الحساب لمدة معينة و عند محاولتك الدخول فلن يفرق نضام حماية الفيسبوك بينك و بين المهاجم فيقفل حسابك في و جهك . كما يمكن استعمال هدا النوع من الهجوم لحجب الخدمة عن سيرفر فمحاولات الدخول المتكررة و المتزامتة قد تؤدي الى تصرف السيرفر بشكل غير طبيعي.طور هدا الهجوم من أجل كسر كلمات المرور لكن و بعد التصدي له من طرف المبرمجين أصبح بعض الهاكر يقتنعون بغلق الحساب أد لم يكن ممكنا فتحه فالمحاولات الكتيرة للدخول الى حسابك على الفيسبوك متلا سوف يتم تجميد الحساب لمدة معينة و عند محاولتك الدخول فلن يفرق نضام حماية الفيسبوك بينك و بين المهاجم فيقفل حسابك في و جهك . كما يمكن استعمال هدا النوع من الهجوم لحجب الخدمة عن سيرفر فمحاولات الدخول المتكررة و المتزامتة قد تؤدي الى تصرف السيرفر بشكل غير طبيعي.

ما الطريقة الفضلى للحماية من هدا الهجوم ؟

كما معروف مند زمن فأن كلمات المرور المعقدة و الطويلة تفي بالغرض.وانصحك بدمج الحروف والارقام في كلمة المرور الخاصة بحسابك

قائمة لأقوى 10 أدوات إختراق لنظام الـ Kali Linux

اختراقلن نختلف صديقي ان بيئة انظمة لينكس هي الاكثر امانا والاكثر ملائمة لمختبري الإختراق و المطلعين على جديد المجال إجماعا ، ولن نختلف ايضا ان نظام الكالي لينكس هو اشهرها ، لن اقول اقواها لا نريد حربا بالتعليقات ، فبالتأكيد يوجد انظمة لينكس أخرى مخصصة لإختبار الإختراق ، و سنستعرضها عليك في أحد الروابط الخارجية داخل هذا الموضوع ان اردت الإطلاع عليها أكثر . في جميع الأحوال عزيزي المتابع، إخترنا لك في هذا المقال الإختراقي البسيط ، مجموعة من أشد التطبيقات و البرامج و الادوات فتكا في مجال الإختراق متوافرة في نظام الكالي لينكس ، إخترنا لك الكالي لينكس كونه نظام ربما يستخدمه العديد و العديد من محبي مجال الإختراق و الحماية ، كما يضم العديد من الأدوات ، خصوصا بعد تحديثه الأخير للنسخة 2017 التي ضمت ادوات جديدة أيضا .

إعتمدنا في هذه القائمة ، على شهرة الأداة ، قوتها و أيضا رأي الخبراء الأمنيين ، استثنينا اي أداة مكررة او ضعيفة ، و قمنا بتعدادها لك كلها في 10 أدوات . قراءة ممتعة .

- SQLmap :

وهل يخفي القمر ؟ ، اداة SQLmap اداة مفتوحة المصدر تم تصميمها بلغة البايثون ، الأداة لاختبار اختراق وكشف اوستغلال المواقع المصابة بثغرة SQLInjection ، والاستيلاء على المعلومات المتواجدة في قاعدة البيانات او كشفها و أحيانا حذفها ( في ثغرة الـ Blind SQLInjection ) ، تاتي الاداة بإمكانيات مميزة مثل فتح ملفات قواعد البيانات ، والوصول الى ملفات الموقع الاساسية ، وسحب البيانات ايضا من قواعد البيانات ، وبيانات المستخدمين ، وهي واحدة من أشهر الادوات استخداما ، تشير احصائيات الى ان اكثر من 27% من المواقع التي يتم إختراقها ، في الغالب يتم إختراقها بإستخدام ثغرة الـ SQLInjection .إقرأ أيضا : إليك أزيد من 10 توزيعات لينكس (Linux) الخاصة بإختبار الإختراق

وهل يخفي القمر ؟ ، اداة SQLmap اداة مفتوحة المصدر تم تصميمها بلغة البايثون ، الأداة لاختبار اختراق وكشف اوستغلال المواقع المصابة بثغرة SQLInjection ، والاستيلاء على المعلومات المتواجدة في قاعدة البيانات او كشفها و أحيانا حذفها ( في ثغرة الـ Blind SQLInjection ) ، تاتي الاداة بإمكانيات مميزة مثل فتح ملفات قواعد البيانات ، والوصول الى ملفات الموقع الاساسية ، وسحب البيانات ايضا من قواعد البيانات ، وبيانات المستخدمين ، وهي واحدة من أشهر الادوات استخداما ، تشير احصائيات الى ان اكثر من 27% من المواقع التي يتم إختراقها ، في الغالب يتم إختراقها بإستخدام ثغرة الـ SQLInjection .

إقرأ أيضا : إليك أزيد من 10 توزيعات لينكس (Linux) الخاصة بإختبار الإختراق

2 - Hydra :

تعتمد أداة الـ Hydra على الـ Password Attack ، او بمعنى ابسط تخمين كلمات السر ، تقوم الأداة بتخمين كلمات سر المواقع و الإيميلات و أيضا لوحات تحكم المواقع و غيرها حسب المطلوب ، تأتي أداة الهايدرا Hydra بكل من نسختي الـكونسول و الجرافيكية GUI ، لتسهل الأمر على المبتدئين في المجال أيضا ، تقوم الاداة بإختراق و كشف كلمات السر بإستخدام تقنية الـ Bruteforce ، و يمكنك الإنتقال و الإشتغال على مجموعة من البروتوكولات مثل SMTP لكشف كلمات السر الخاصة بالإيميلات او Http الخاصة بإكتشاف كلمات السر للمواقع و لوحات التحكم للمواقع و غيرها ، و هي حقا من أقوى أدوات إختراق كلمات السر الموجودة في نظام الـ Kali Linux .

3 - Nmap :

أداة Nmap تم إطلاق اول إصدار لها سنة 1997 اي قبل 20 سنة من الآن ، تمت برمجتها بلغة بايثون ، C ، ++C و أيضا لغة Lua ، الأداة متوافقة مع جميع انظمة التشغيل تقريبا و يمكن تشغيلها على الويندوز أيضا او اي نظام لينكس غير الكالي ، تم تصميم الـ Nmap من أجل فحص و كشف الشبكات و تجريدها و حتى مراقبة حركات المستخدمين لتلك الشبكة ، والاجهزة المتصلة على الشبكة ، وتقوم ايضا بالبحث عن اي بورتات مفتوحة بألاجهزة المتصلة بالشبكة ، وتسمح لك ايضا بقطع النت عن اي متصل معك بالشبكة ، وكما انه يوجد واجهة رسومية خاصة بالاداة ، تدعى Zenmap ، بكل إختصار ، إن هذه الأداة تمكنك من التحكم الكامل في أي شبكة تريد .

4 - Aircrack-ng :

أداة Aircrack-ng ، هي بحد ذاتها عبارة عن مجموعة أدوات ، هدفها الرئيسي إختبار إختراق شبكات الـ Wifi ، تمكن الاداة بفعل ذلك بمجموعة من الطرق ، منها التخمين و اخرى فك تشفير كلمات السر و بعضها عن تجميع الـ ivs و أحيانا الـ Bruteforce و العديد من الطرق ، الأداة متوافقة مع جميع الأنظمة تقريبا ، حتى انه يمكنك استخدامها على جهازك الأندرويد ، كما أن الأداة اثبتت قوتها في اختراق الشبكات من نوع WPA/WAP-PSK2 ، و هي بالتأكيد تستحق ان تكون معنا في هذه القائمة .

5 - Burp Suite :

أداة الـ Burp Suite ، أداة قوية جدا بكشف ثغرات تطبيقات ومواقع الويب بشكل يدوي ، الأداة مصممة بلغة الجافا من قبل فريق PortSwigger Security ، يوجد إصدارين لهذه الأداة ، إصدار مجاني ، وإصدار مدفوع بقيمة 349$ .

بالطبع النسخة المدفوعة تحتوي على الكثير والكثير من الميزات الإحترافية ، الجدير بالذكر انه تم اكتشاف العديد من الثغرات الأمنية في مواقع عملاقة مثل غوغل و تويتر وفيسبوك باستخدام هذه الإداة .

6 - Metasploit Framework :

الميتا سبلويت ، واحدة من اشهر واقوى المنصات مفتوحة المصدر المستخدمة في مجال الإختراق و إختبار الإختراق في العالم ، تم برمجتها بالإعتماد على لغة البرمجة Ruby سنة 2014 ، هو مشروع ضخم يضم مجموعة من الادوات و البرامج و التطبيقات التي تهتم بالأمن المعلوماتي و كشف الثغرات الأمنية و إستغلالها، يحتوي المشروع اكثر من 1577 اداة تستطيع كشف الثغرات في مختلف أنظمة التشغيل و المواقع و الأجهزة أيضا ، كما تحتوي على أدوات تساعد على أختراق الاجهزة عبر الـ Payload ، ببساطة ، إنها الحزمة الكامل للهاكرز و المخترقين .

7 - John the Ripper :

أداة john هي واحدة من أقوى و أشهر الأدوات المخصصة لفك تشفير كلمات السر ، كانت في بداياتها مخصصة فقط لأنظمة اللينكس قبل ان يتم تطويرها لتشتغل على مختلف المنصات و الأنظمة ،تقوم الأداة بتحديد التشفير الخاص لأي كلمة سر و تقوم بكسره و فك تشفيره ، الجميل في الأداة انه يمكنها تشفير اي كود حتى لو لم تكن تعرف نوعية التشفير ، إذ تقوم بالمرور بالتسلسل على جميع انواع التشفير حتى تجد المناسب لذلك الكود المشفر ، الجدير بالذكر ان أداة john the Rippe تأتي أيضا بواجهة رسومية لمساعدة المستخدم وتسهيل الأمور عليه .

8 - Webscarab :

أداة webscarab ،تم برمجة الأداة بإستخدام لغة الجافا و تم إطلاقها سنة 2013 ، و هي أداة مفتوحة المصدر و يمكنك التعديل عليها او تطويرها ان كنت مبرمجا من قبل ، تم صناعتها من طرف فريق ( OWASP) ، الأداة ببساطة تقوم بإنشاء بروكسي بينك وبين الموقع ، وتعديل البيانات التي ارسلتها ، كما تقوم ايضا بتسجل كل حركاتك على المتصفح ، ويمكنك ربطها بالعديد من المتصفحات مثل فايرفوكس و chrome والعديد .

9 - Maltego :

أداة Maltego ، أداة مبنية على لغة البرمجة الجافا و متوافقة تقريبا مع جميع أنظمة التشغيل التي تعرفها ، ببساطة شديدة و لنشرح لك أكثر هدف الأداة ، كم مرة بحثت في جوجل عن إسمك ؟ أو إسم اي شخص تريد جلب معلومات عنه ؟ أداة Maltego مخصصة لجلب أكبر كمية من المعلومات عن الضحية ، ستنصدم و تفاجئ بكمية المعلومات التي تستطيع أداة Maltego توفيرها لك على طبق من ذهب ، من مكان زياراته و حساباته على التواصل الإجتماعي ، ترتكز في أساسها على مبدأ الـ Big Data ،، و تعتبر اقوى اداة استخراج و تجميع المعلومات حتى الآن .

10 - Wireshark :

أداة Wireshark ، اداة صممت عام 1998 تمت انشاؤها بواسطة المبدع جيرالد كومبز ، اما اللغة المستخدمة فكانت C و ++C ، كان اسمها الاساسي Ethereal لكن تم تغييره عام 2006 بسبب مشاكل في اختيار العلامة التجارية ، تعتبر واحدة من أدوات الإختراق الداخلي ، ونعني بالإختراق الداخلي إختراق الشبكات محلية ، هدف الأداة الرئيسي هو الإستماع و التصنت على البيانات التي يتم تمريرها في الشبكة ، فإن إستخدمت الـ Wireshark و انا متصل بشبكة Wifi ، فيمكنني التجسس على كل المواقع و الملفات و كل شيئ يتم تداوله ضمن تلك الشبكة ، صحيح ان كل شيئ سيمر من أمام عينيك بشكل مشفر ، لكن يمكنك لاحقا فك تشفيره . الأداة متوافرة أيضا في نظم عدة .

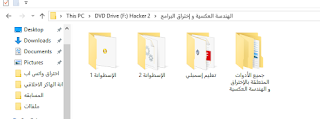

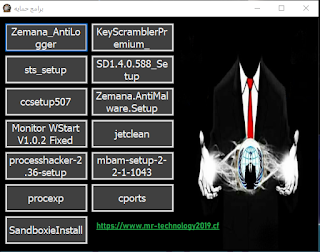

اسطوانة كورس الهاكر الاخلاقي كاملاً+البرامج

اسطوانه هكرالسلام عليكم ورحمه الله وبركاته شباب اليوم جمعتلكم بعض الادوات في اسطوانة واحده او ملف واحد وهيا عبارة عن الاتي:-

1- كورس كامل عن الهاكر الاخلاقي.

2- كورس عن الشبكات .

3- برامج اختراق الواي فاي.

4- لستت باصووردات .

5- نسخ واتس اب المعدله والتي غير قابلة للتهنيج.

والان مع رابط التحميل

password:TURBOO

1- كورس كامل عن الهاكر الاخلاقي.

2- كورس عن الشبكات .

3- برامج اختراق الواي فاي.

4- لستت باصووردات .

5- نسخ واتس اب المعدله والتي غير قابلة للتهنيج.

والان مع رابط التحميل

password:TURBOO

الاشتراك في:

الرسائل (Atom)